Die fortschreitende Abhängigkeit von globalen Cloud-Infrastrukturen bei gleichzeitig verschärften regulatorischen Anforderungen zwingt europäische Organisationen dazu, die Kontrolle über ihre sensiblen Endpunktdaten grundlegend neu zu bewerten. In einer vernetzten Welt, in der Daten als strategisches Gut gelten, bietet das souveräne Unified Endpoint Management (UEM) einen Ausweg aus der Abhängigkeit von außereuropäischen Rechtsräumen. Diese Review untersucht die Ivanti Neurons Sovereign Edition als Instrument zur Wahrung der digitalen Selbstbestimmung innerhalb der Europäischen Union.

Grundlagen und Kontext der digitalen Souveränität im Endpoint Management

Souveränes UEM unterscheidet sich von herkömmlichen Cloud-Modellen primär durch die rechtliche und physische Kontrolle über den Datenfluss. Während Standard-SaaS-Lösungen oft unter außereuropäische Gesetze fallen, fokussiert sich dieser Ansatz auf die strikte Einhaltung der DSGVO sowie nationaler Sicherheitsvorgaben. Für europäische Akteure bedeutet dies eine Absicherung gegen unbefugte Datenabflüsse, indem die technologische Basis in einen geschützten Rahmen eingebettet wird.

Die Relevanz dieses Modells ergibt sich aus der Notwendigkeit, mobile und stationäre Endgeräte als potenzielle Einfallstore für Cyberangriffe zu sichern. Ivanti Neurons fungiert hierbei als zentrale Verwaltungsinstanz, die Transparenz über die gesamte Geräteflotte schafft. Durch die lokale Datenhaltung wird sichergestellt, dass sensible Metadaten den europäischen Rechtsraum zu keinem Zeitpunkt verlassen, was das Vertrauen in die digitale Infrastruktur stärkt.

Technologische Säulen und Kernfunktionen der Sovereign Edition

Strategische Trennung: Softwarehersteller und Cloud-Betrieb

Die architektonische Besonderheit der Sovereign Edition liegt in der Kooperation zwischen Ivanti und dem Partner Sector27. Hierbei stellt Ivanti die Software bereit, während der operative Betrieb in einer BSI-zertifizierten Umgebung erfolgt. Diese Trennung eliminiert das Risiko, dass der Hersteller direkten Zugriff auf Kundendaten erhält, und stellt sicher, dass nur sicherheitsüberprüftes Personal innerhalb der EU die Wartung übernimmt.

Dieses Modell der operativen Souveränität adressiert direkt die Bedenken hinsichtlich staatlicher Zugriffsbefugnisse aus Drittstaaten. Durch die lückenlose Datensicherheit in zertifizierten Rechenzentren wird eine Resilienz erreicht, die über klassische Cloud-Angebote hinausgeht. Es entsteht ein hybrider Vertrauensraum, der technologische Exzellenz mit lokaler Compliance verbindet.

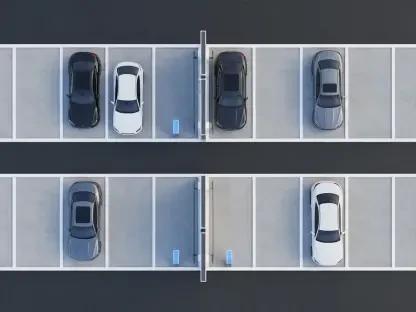

Plattformübergreifende Verwaltung: Heterogene Geräteflotten

Trotz der strengen Sicherheitsauflagen bleibt die Flexibilität erhalten, da die Plattform Betriebssysteme von iOS über Android bis hin zu Windows und macOS unterstützt. Eine granulare rollenbasierte Zugriffskontrolle (RBAC) ermöglicht es Administratoren, Berechtigungen exakt zu definieren. Dies gewährleistet, dass Compliance-Richtlinien auch in komplexen Umgebungen ohne Performance-Verluste durchgesetzt werden können.

Die Konfiguration von Sicherheitsvorgaben erfolgt zentral, wodurch die Komplexität bei der Verwaltung tausender Endpunkte sinkt. Besonders für Behörden ist diese Skalierbarkeit entscheidend, um auf neue Bedrohungslagen schnell reagieren zu können. Die Lösung kombiniert somit die Agilität moderner Management-Tools mit der Stabilität, die für hochregulierte Sektoren zwingend erforderlich ist.

Aktuelle Trends und regulatorische Entwicklungen im UEM-Markt

Der Markt wandelt sich weg von einer reinen Cloud-Effizienz hin zu einem „Compliance by Design“-Ansatz in regulierten Sektoren. Das EU Cloud Sovereignty Framework setzt neue Maßstäbe für die Bewertung digitaler Resilienz, wobei SEAL-Zertifizierungen zunehmend als Qualitätsmerkmal fungieren. Unternehmen investieren vermehrt in Lösungen, die nicht nur technische Features bieten, sondern rechtliche Sicherheit im Falle regulatorischer Prüfungen garantieren.

Dieser Trend wird durch die steigende Bedeutung der digitalen Autonomie befeuert, die als Kernkompetenz für moderne Organisationen gilt. Die Entwicklung zeigt, dass die Wahl des UEM-Anbieters immer häufiger eine strategische Entscheidung der Geschäftsführung und nicht mehr nur der IT-Abteilung ist. Souveränität wird somit zum Wettbewerbsvorteil in einem Umfeld, das von geopolitischen Unsicherheiten geprägt ist.

Praxisanwendungen in kritischen Infrastrukturen und Behörden

Besonders im KRITIS-Sektor ist die Sovereign Edition ein unverzichtbarer Baustein, um die Anforderungen an die Energieversorgung oder das Gesundheitswesen zu erfüllen. Die Implementierung dient hierbei nicht nur dem Schutz interner Prozesse, sondern fungiert als Instrument zur Sicherung des Marktzugangs. In einer Zeit, in der digitale Souveränität oft ein zwingendes Vergabekriterium ist, sichern sich Organisationen durch solche Lösungen ihre Handlungsfähigkeit.

In hochregulierten Branchen wie dem Finanzwesen ermöglicht das souveräne UEM eine lückenlose Protokollierung aller Zugriffe. Dies ist essenziell für Audits und zur Abwehr von Wirtschaftsspionage. Die Praxis zeigt, dass die Akzeptanz bei den Endanwendern steigt, wenn Sicherheit und Benutzerfreundlichkeit durch automatisierte Richtlinien nahtlos in den Arbeitsalltag integriert werden.

Herausforderungen und technische Hürden bei der Implementierung

Die Migration bestehender Legacy-Systeme in eine souveräne Cloud-Umgebung bleibt eine komplexe Aufgabe, die eine detaillierte Planung erfordert. Oft entsteht ein Spannungsfeld zwischen den harten Vorgaben des BSI-IT-Grundschutzes und der Erwartung an eine intuitive User Experience. Zudem verlangt die dynamische Gesetzgebung auf EU-Ebene eine kontinuierliche Anpassung der technischen Parameter, was administrative Ressourcen binden kann.

Technisch gesehen müssen Schnittstellen zu bestehenden Sicherheitstools oft individuell angepasst werden, um die Integrität der souveränen Zone zu wahren. Die Balance zwischen Abschottung und notwendiger Konnektivität für Cloud-Dienste stellt IT-Verantwortliche vor neue Herausforderungen. Dennoch überwiegen die langfristigen Vorteile einer gehärteten Infrastruktur gegenüber den initialen Hürden beim Rollout.

Zukunftsaussichten: Langfristige Auswirkungen auf die IT-Sicherheit

Zukünftig wird die Integration von KI-gestützter Bedrohungserkennung innerhalb souveräner Strukturen den globalen Standard definieren. Die Absicherung industrieller Endpunkte im IoT-Bereich steht vor einem technologischen Durchbruch, der autonome Systeme besser gegen Manipulation schützt. Souveränes UEM entwickelt sich damit von einer spezialisierten Lösung zu einer tragenden Säule der digitalen Autonomie, die weit über regionale Grenzen hinausstrahlt.

Die Verschmelzung von Cloud-Flexibilität und lokaler Kontrolle wird voraussichtlich neue Zertifizierungsstandards hervorbringen, die eine globale Interoperabilität bei maximalem Datenschutz ermöglichen. Organisationen, die heute in diese Technologien investieren, positionieren sich als Vorreiter einer sicheren digitalen Transformation. Das Ziel bleibt die Schaffung einer resilienten Umgebung, die auch zukünftigen Cyber-Bedrohungen standhalten kann.

Zusammenfassende Bewertung und Fazit

Die Analyse der Ivanti Neurons Sovereign Edition verdeutlichte, dass technologische Innovation und rechtliche Konformität keine Gegensätze sein mussten. Vielmehr bildeten sie das Fundament für ein belastbares Risikomanagement in einer zunehmend komplexen Bedrohungslandschaft. Es war festzustellen, dass die strategische Relevanz souveräner Lösungen weit über die reine Geräteverwaltung hinausging und als integraler Bestandteil der digitalen Resilienz fungierte.

Für die Zukunft sollten Unternehmen den Übergang zu souveränen Management-Strukturen als proaktiven Schritt zur Sicherung ihrer digitalen Souveränität betrachten. Die Evaluation zeigte, dass die Kombination aus europäischem Hosting und plattformübergreifender Kontrolle die notwendige Sicherheit für kritische Prozesse bot. Letztlich erwies sich die Technologie als Schlüssel, um die Abhängigkeit von externen Akteuren zu minimieren und die Kontrolle über die eigene IT-Zukunft zurückzugewinnen.