Ein durchschnittlicher Datenabfluss kostet Unternehmen heute rund 4,4 Millionen US-Dollar, während gleichzeitig über 60 Prozent der Belegschaft bereits unkontrollierte KI-Tools im Arbeitsalltag verwenden. Diese Diskrepanz zwischen technologischer Begeisterung und regulatorischer Vorsicht stellt die moderne IT-Landschaft vor eine ihrer größten Zerreißproben. Wenn Microsoft Copilot ohne klare Leitplanken auf eine gewachsene SharePoint-Struktur losgelassen wird, findet das System jede noch so versteckte Gehaltsliste oder vertrauliche Strategieplanung, für die ein Nutzer jemals eine Leseberechtigung erhalten hat. Die Verbindung von enormer Rechenkraft mit lückenhaften Berechtigungskonzepten macht den digitalen Assistenten ohne technische Absicherung zu einem unkalkulierbaren Sicherheitsrisiko für das gesamte Firmenkapital.

Der Nutzwert einer künstlichen Intelligenz steht und fällt mit ihrem Zugriff auf den internen Wissensschatz, doch genau hier liegt die Gefahr für die Datensouveränität. Ein falscher Klick bei der Freigabe eines Ordners vor Jahren kann im Zeitalter der generativen KI dazu führen, dass sensible Informationen in Sekundenbruchteilen zusammengefasst und an unbefugte Stellen innerhalb der Organisation weitergegeben werden. Es geht dabei nicht mehr nur um den Schutz vor externen Hackern, sondern um die Kontrolle darüber, wie Informationen intern fließen und neu kombiniert werden. Die Herausforderung besteht darin, die Produktivitätsvorteile der automatisierten Texterstellung und Datenanalyse zu nutzen, ohne die Integrität geschützter Informationen zu opfern.

Das Zweischneidige Schwert der KI-Produktivität im Unternehmensalltag

In der täglichen Praxis erweist sich die künstliche Intelligenz als zweischneidiges Schwert, das einerseits enorme Effizienzgewinne verspricht, andererseits aber tiefgreifende Sicherheitslücken offenbart. Die enorme Geschwindigkeit, mit der Microsoft Copilot Dokumente scannt und korreliert, übersteigt die menschliche Fähigkeit zur manuellen Zugriffskontrolle bei weitem. Wo früher ein Mitarbeiter mühsam nach Dateien suchen musste, liefert die KI heute auf einen simplen Prompt hin umfassende Antworten, die oft Informationen enthalten, die zwar technisch zugänglich, aber eigentlich nicht für die Augen des jeweiligen Nutzers bestimmt waren. Diese Transparenz auf Knopfdruck hebelt informelle Sicherheitsbarrieren aus, die bisher auf der schieren Unübersichtlichkeit großer Datenmengen basierten.

Das Problem verschärft sich durch die Dynamik der modernen Arbeitswelt, in der Berechtigungen oft großzügig vergeben, aber selten entzogen werden. Veraltete Projektgruppen oder längst abgeschlossene Abteilungswechsel hinterlassen digitale Spuren, die Copilot als legitime Quellen für seine Antworten nutzt. Ohne eine systematische Überprüfung der Datenbasis droht eine Situation, in der die KI zum unfreiwilligen Whistleblower für interne Geheimnisse wird. Die technologische Beschleunigung erfordert daher zwingend eine ebenso schnelle und präzise Kontrollinstanz, die im Hintergrund agiert und sicherstellt, dass die KI nur das sieht, was sie für ihre spezifische Aufgabe tatsächlich sehen darf.

Warum die Klassische IT-Sicherheit an der Künstlichen Intelligenz Scheitert

Die herkömmliche Absicherung von Unternehmensnetzwerken, die primär auf Firewalls und äußeren Schutzwallen basiert, reicht im Zeitalter der KI nicht mehr aus. Da KI-Systeme direkt innerhalb der bestehenden Infrastruktur agieren und Informationen in Sekundenschnelle neu kombinieren können, verschwimmen die Grenzen zwischen sicheren und unsicheren Zonen. Eine klassische Zugriffskontrolle erkennt zwar, wer auf eine Datei zugreift, versteht aber nicht die semantische Bedeutung des Inhalts, den die KI daraus extrahiert und in einem völlig neuen Kontext wiedergibt. Diese interne Rekombination von Datenströmen macht es fast unmöglich, den Verbleib sensibler Informationen mit herkömmlichen Methoden zu verfolgen.

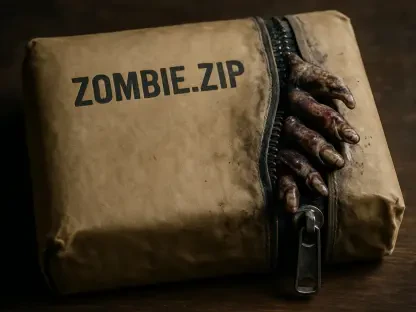

Zusätzlich verschärft das Phänomen der „Schatten-KI“ die Lage massiv, da Mitarbeiter aus Gewohnheit oder Bequemlichkeit auf externe, ungesicherte Sprachmodelle zurückgreifen. Wenn sensible Firmendaten in öffentliche Clouds hochgeladen werden, um eine schnelle Antwort zu erhalten, verlässt das geistige Eigentum endgültig den kontrollierten Raum des Unternehmens. Ein mangelhaftes Metadaten-Management führt zudem dazu, dass die KI nicht zwischen einer öffentlichen Pressemitteilung und einem streng vertraulichen Fusionsplan unterscheiden kann. Diese Unfähigkeit, den Kontext und die Vertraulichkeit von Informationen zu bewerten, erhöht die Gefahr von Insider-Risiken drastisch und stellt IT-Abteilungen vor völlig neue regulatorische Hürden.

Microsoft Purview als Technologisches Schutzschild für Datenströme

Microsoft Purview bildet die zentrale Governance-Ebene, um die Interaktion zwischen Mensch, Maschine und Daten rechtssicher und kontrolliert zu gestalten. Es fungiert als ein intelligentes Nervensystem, das über die gesamte Microsoft-365-Umgebung gespannt ist und jeden Datenpunkt kontinuierlich bewertet. Ein wesentlicher Bestandteil sind die Sensitivity Labels, die Informationen in Kategorien von „öffentlich“ bis „streng vertraulich“ einteilen und sofort automatisierte Schutzmechanismen wie Verschlüsselungen oder Wasserzeichen auslösen. Der entscheidende technische Vorteil liegt in der automatischen Vererbung: Wenn Copilot eine Zusammenfassung aus einem geschützten Dokument erstellt, übernimmt die neue Datei unmittelbar das Klassifizierungsniveau der Quelle, wodurch eine Sicherheitslücke durch Content-Transformation vermieden wird.

Für Informationen, die ein besonders hohes Maß an Schutz erfordern, bietet die Double-Key-Encryption eine zusätzliche Sicherheitsebene, die selbst vor dem Cloud-Anbieter verborgen bleibt. Diese Technologie stellt sicher, dass weder Microsoft noch die KI-Algorithmen Zugriff auf die verschlüsselten Inhalte im semantischen Index erhalten, was insbesondere bei strengen Geheimhaltungsvereinbarungen oder im Umgang mit Staatsgeheimnissen essenziell ist. Darüber hinaus erkennt das Tool „Adaptive Protection“ riskante Verhaltensmuster in Echtzeit. Wenn beispielsweise ein Nutzer kurz vor seinem Ausscheiden aus dem Unternehmen ungewöhnlich viele vertrauliche Dokumente über Copilot abfragt, schlägt das System Alarm. Der Aktivitäten-Explorer bietet zudem eine lückenlose Dokumentation aller Prompts, was eine revisionssichere Überwachung ermöglicht, sofern dies mit den Datenschutzrichtlinien und dem Betriebsrat abgestimmt ist.

Experten-Insights zur Realität der Datenklassifizierung

Branchenkenner wie Julian Kusenberg weisen in diesem Zusammenhang darauf hin, dass die rein technische Automatisierung oft an der komplexen menschlichen Bewertungsskala scheitert. In der Realität ist eine vollautomatische Klassifizierung von Datenbeständen nur in einem Bruchteil der Fälle direkt anwendbar, da die KI zwar Muster erkennt, aber die geschäftliche Relevanz nicht immer korrekt einordnet. Unterschiedliche Fachabteilungen bewerten die Sensibilität desselben Dokuments oft differenziert; was für das Marketing eine hilfreiche Information ist, kann für die Rechtsabteilung ein hochkritisches Geheimnis darstellen. Ein interdisziplinärer Prozess zwischen der IT-Abteilung, der Rechtsabteilung und dem Vertrieb ist daher für ein stabiles Compliance-Fundament unerlässlich.

Erfahrungsberichte aus der Praxis zeigen zudem, dass eine saubere Datenhygiene nicht nur das Risiko senkt, sondern auch die Qualität der KI-Ergebnisse signifikant verbessert. Veraltete Datenaltlasten und redundante Informationen führen bei modernen Sprachmodellen häufig zu widersprüchlichen Ergebnissen oder sogenannten Halluzinationen, bei denen die KI Fakten vermischt. Wer seinen Datenbestand vor dem Einsatz von Copilot gründlich bereinigt und klassifiziert, schlägt zwei Fliegen mit einer Klappe: Die Sicherheit wird erhöht und die Produktivität steigt durch präzisere Antworten der KI. Dieser Prozess der Datenkuratierung wird somit von einer lästigen Pflichtaufgabe zu einem strategischen Wettbewerbsvorteil im digitalen Zeitalter.

Strategiefahrplan für eine Rechtssichere Implementierung

Für eine erfolgreiche Einführung von Microsoft Copilot unter der Ägide von Purview sollten Unternehmen einem strukturierten Framework folgen, das weit über die rein technische Aktivierung der Software hinausgeht. Zunächst ist die Identifikation kritischer Anwendungsfälle und die Erstellung einer maßgeschneiderten Label-Struktur erforderlich. In enger Zusammenarbeit mit den Fachbereichen muss eine klare Hierarchie von Vertraulichkeitsstufen definiert werden, die spezifisch auf das jeweilige Geschäftsmodell zugeschnitten ist. Hierbei wird festgelegt, welche Datenbestände für die KI-Verarbeitung freigegeben werden und welche Bereiche durch gezielte Verschlüsselung proaktiv vom semantischen Index der KI ausgeschlossen werden müssen, um kein unnötiges Risiko einzugehen.

Im nächsten Schritt steht die Etablierung von Data Loss Prevention und verbindlichen Prompt-Richtlinien im Fokus. Technische Sperren müssen den Abfluss klassifizierter Informationen an externe Empfänger oder ungesicherte Cloud-Dienste unterbinden, bevor ein Schaden entstehen kann. Gleichzeitig benötigen Mitarbeiter klare Leitplanken für den Umgang mit Eingabebefehlen, um den ungewollten Abruf sensibler Daten zu vermeiden. Da die Welt der KI sich rasant weiterentwickelt, darf Compliance nicht als einmaliges Projekt betrachtet werden. Vielmehr ist eine kontinuierliche Anpassung und externe Validierung der Purview-Umgebung notwendig, um auch bei neuen Funktionen von Microsoft 365 stets auf der sicheren Seite zu bleiben.

Die Einführung dieser Technologien erforderte von den Verantwortlichen eine vorausschauende Planung und die Bereitschaft, tief in die bestehenden Datenstrukturen einzugreifen. Unternehmen lernten schnell, dass der Schutz des digitalen Kerns nur durch die Symbiose aus menschlicher Expertise und automatisierter Überwachung gelang. Es zeigte sich, dass die frühzeitige Einbindung von Datenschutzbeauftragten und IT-Sicherheitsexperten entscheidend war, um die Akzeptanz der neuen Werkzeuge zu fördern. Am Ende des Prozesses stand eine Umgebung, in der die künstliche Intelligenz ihre volle Kraft entfaltete, ohne die Grundfesten der unternehmerischen Sicherheit zu gefährden. Der Weg zur sicheren KI-Nutzung wurde somit zur Blaupause für eine moderne, resiliente Unternehmensführung.