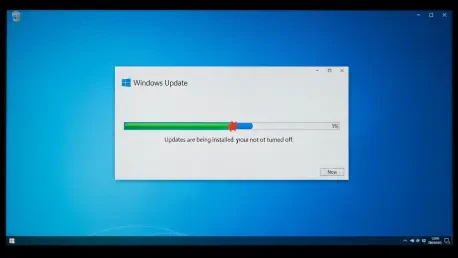

Stellen Sie sich vor, Ihr Computer zeigt plötzlich eine täuschend echte Meldung über ein notwendiges Sicherheitsupdate an, während im Hintergrund bereits Ihre sensibelsten Daten abfließen. Diese perfide Strategie nutzen Kriminelle derzeit aus, indem sie eine gefälschte Support-Webseite unter der Domain microsoft-update.support betreiben, die ein vermeintlich kritisches kumulatives Update für Windows 11 24## anbietet. Hinter der professionell gestalteten Fassade verbirgt sich jedoch eine hochgradig gefährliche Schadsoftware, die gezielt darauf programmiert wurde, Anmeldedaten, Kreditkarteninformationen und kryptografische Schlüssel aus dem System zu extrahieren. Besonders tückisch ist dabei die optische Aufmachung der Webseite, welche die offizielle Designsprache des Softwareherstellers bis ins kleinste Detail imitiert, um das Vertrauen der Nutzer zu gewinnen und sie zur Installation der 83 Megabyte großen Datei WindowsUpdate 1.0.0.msi zu verleiten. Sobald diese Datei ausgeführt wird, beginnt ein automatisierter Prozess, der weit über die einfache Datenspionage hinausgeht und die Integrität des gesamten Betriebssystems nachhaltig kompromittiert.

1. Die Methodik der Verschleierung: Wie Malware den Schutz Umgeht

Der technologische Kern dieser Bedrohung liegt in einer raffinierten Architektur, die herkömmliche Sicherheitsmechanismen weitgehend wirkungslos macht. In ersten Analysen durch Sicherheitsexperten zeigte sich das erschreckende Ergebnis, dass keine der gängigen Antiviren-Lösungen die Gefahr im Moment des ersten Kontakts erkannte. Dies liegt primär an der Verwendung von tief verschachteltem JavaScript-Code, der innerhalb des Installationspakets so stark verschleiert wurde, dass automatische Scan-Engines die schädliche Logik nicht identifizieren konnten. Die Malware installiert zusätzlich einen minimalistischen, eigenständigen Browser, der unbemerkt im Hintergrund agiert und die Kommunikation mit den Servern der Angreifer übernimmt, ohne dabei Spuren in den üblichen Browser-Verläufen oder Systemprotokollen zu hinterlassen. Darüber hinaus manipuliert das Programm gezielt lokale Konfigurationsdateien von Kommunikationsplattformen wie Discord, um Login-Token und Änderungen an der Zwei-Faktor-Authentifizierung abzufangen, was den Tätern ermöglicht, selbst geschützte Konten ohne Kenntnis des Hauptpassworts zu übernehmen und den rechtmäßigen Besitzer dauerhaft auszusperren.

2. Strategien zur Prävention: Effektive Schutzmaßnahmen für Anwender

Um die Sicherheit der eigenen digitalen Identität langfristig zu gewährleisten, ist ein fundamentales Umdenken beim Umgang mit Systemaktualisierungen und Webquellen erforderlich. Offizielle Aktualisierungen für das Betriebssystem werden ausschließlich über die integrierte Windows-Update-Funktion in den Systemeinstellungen bereitgestellt und niemals über den manuellen Download von externen Webseiten mit dubiosen Endungen. Nutzer sollten bei jeder Aufforderung zum Herunterladen von ausführbaren Dateien die Adresszeile ihres Browsers penibel kontrollieren, da seriöse Support-Inhalte ausschließlich auf der Hauptdomain des Herstellers gehostet werden. Falls ein System bereits mit der verdächtigen Datei in Kontakt gekommen ist, muss die Internetverbindung unverzüglich getrennt werden, um den weiteren Datenabfluss an die Server der Hintermänner zu stoppen. In einem solchen Fall war es notwendig, das infizierte Gerät mithilfe spezialisierter Rettungsmedien zu bereinigen und sämtliche Passwörter sowie Sicherheitsfaktoren von einem garantiert sauberen Zweitgerät aus zurückzusetzen, um den Missbrauch der bereits gestohlenen Informationen durch die Angreifer konsequent zu verhindern.