Wenn ein modernes Betriebssystem wie Windows 11 plötzlich den Dienst verweigert, suchen die meisten Anwender den Fehler instinktiv direkt bei Microsoft, obwohl die eigentliche Ursache oft tief in der spezifischen Hardware verborgen liegt. In der öffentlichen Wahrnehmung wird die Verantwortung für

Die globale Schifffahrt steht aktuell vor einem beispiellosen technologischen und regulatorischen Umbruch, da die Einführung strengerer europäischer Umweltvorgaben die Branche zur weitreichenden Dekarbonisierung zwingt. In diesem hochdynamischen Umfeld haben das Hamburger Technologieunternehmen

Die Geschwindigkeit, mit der künstliche Intelligenz heute komplexen Programmcode in Millisekunden erzeugt, hat die Erwartungshaltungen an die Produktivität in der globalen Softwarebranche innerhalb kürzester Zeit grundlegend und dauerhaft verändert. Während Unternehmen danach streben, ihre

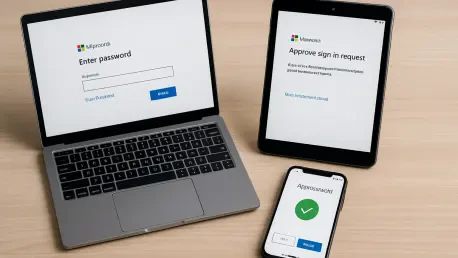

Die jüngste Warnung des FBI vor der hochspezialisierten Phishing-Plattform Kali365 hat eine Debatte über die Wirksamkeit moderner Schutzmechanismen in Microsoft-365-Umgebungen entfacht. Im Zentrum dieser Bedrohung steht der gezielte Missbrauch des sogenannten „OAuth 2.0 Device Authorization Grant

Die gegenwärtige Landschaft der dezentralen Technologien gleicht einem gewaltigen tektonischen Umbruch, bei dem die instabilen Schichten rein spekulativer Experimente wegbrechen, während das massive Fundament einer neuen globalen Finanzarchitektur durch etablierte Institutionen erstarrt. Während in

In der australischen Wirtschaft hat sich das Blatt gewendet, da die rein technologische Euphorie über die Möglichkeiten der Künstlichen Intelligenz nun einer harten Realität weicht, in der betriebswirtschaftliche Effizienzsteigerungen direkt in personelle Konsequenzen münden. Jüngste Daten des

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40